データベースをハックする方法

著者:

Judy Howell

作成日:

26 J 2021

更新日:

23 六月 2024

コンテンツ

この記事の内容:データベースパスワードのSQLPiraterインジェクションを使用するデータベースの脆弱性を使用する

データベースをハッカーから確実に保護する最善の方法は、ハッカーのように考えることです。あなたが1人だったら、どのような情報を見つけたいですか?どうやって見つけますか?多くの種類のデータベースとそれらをハッキングするさまざまな方法がありますが、ほとんどのハッカーはパスワードを見つけるか、データベースの弱点を悪用するプログラムを起動しようとします。 SQLステートメントに慣れており、データベースがどのように機能するかについて基本的な知識がある場合は、SQLステートメントをハッキングできる可能性があります。

ステージ

方法1 SQLインジェクションを使用する

- データベースが脆弱かどうかを自問してください。 この方法を使用するには、税に関する知識が必要です。ブラウザでデータベースログインページを開き、次を入力します。 (アポストロフィ)ユーザー名のフィールドに。クリックしてください Senregistrer。 「SQL例外:引用符で囲まれた文字列が正しく終了していません」または「無効な文字」というエラーが表示された場合、データベースはSQLインジェクションに対して脆弱です。

-

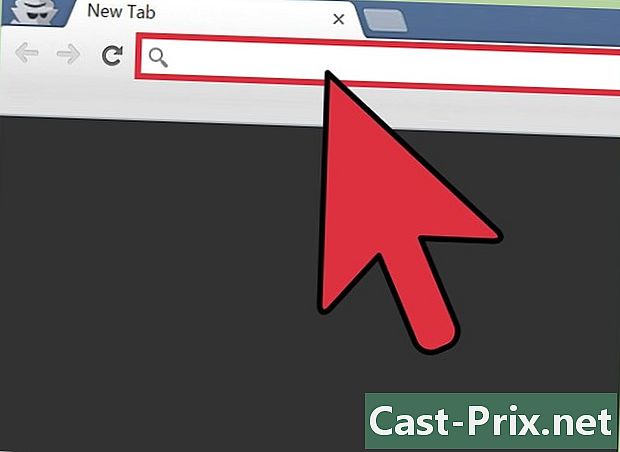

列の数を見つけます。 ログインページ(または「id = "または" catid = "で終わるURL」)に戻り、ブラウザのアドレスバーをクリックします。 URLの後に、スペースバーを押して入力します1で注文、次にタップ エントリー。 1を2に変更してもう一度押します エントリー。エラーが発生するまでこの数を増やし続けます。列の数は、エラーの原因となった列の前に入力した数です。 -

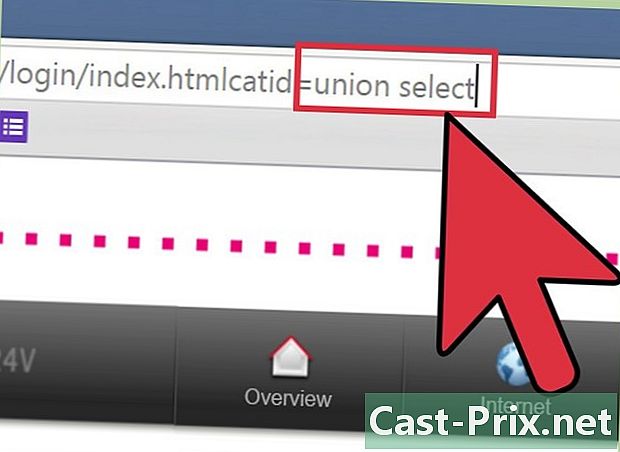

クエリを受け入れる列を見つけます。 アドレスバーのURLの最後で、CATID = 1若しくはID = 1そして置くCATID = -1若しくはID = -1。スペースバーを押して入力しますUNION SELECT 1,2,3,4,5,6(6つの列がある場合)そこに配置する数字は列の数と一致し、それぞれが他の列とコンマで区切られている必要があります。プレス エントリー クエリを受け入れる各列の番号が表示されます。 -

SQLステートメントを挿入します。 たとえば、現在のユーザーを知りたい場合、および2列目に注入したい場合、スペースバーを押す前にURLの「id = 1」以降をすべて消去する必要があります。次に、タイプUNION SELECT 1、CONCAT(ユーザー())、3、4、5、6。プレス エントリー 画面に現在のユーザーの名前が表示されます。 SQLステートメントを使用して、ハッキングするユーザー名とパスワードのリストなどの情報を表示します。

方法2データベースのパスワードをハックする

-

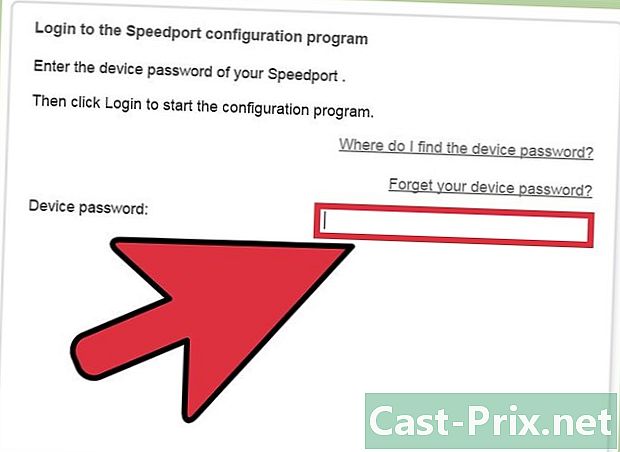

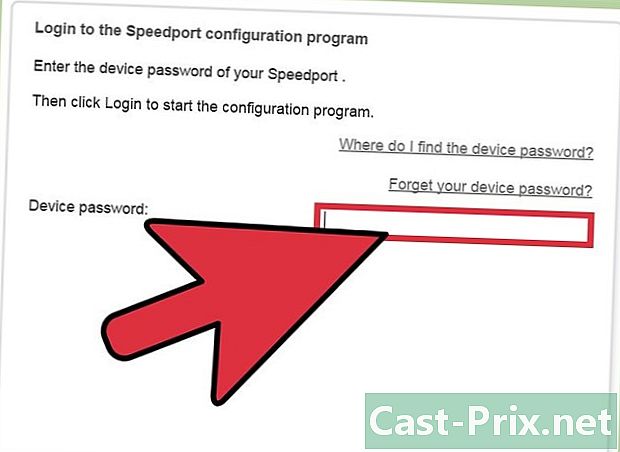

ルートに接続してみてください。 一部のデータベースにはデフォルトのルートにパスワードがないため、パスワードフィールドを空白のままにしておくとアクセスできる場合があります。他のユーザーは、適切なフォーラムで検索することで簡単に見つけることができるデフォルトのパスワードを持っています。 -

一般的なパスワードを試してください。 管理者がパスワードでデータベースを保護している場合(通常はそうです)、ユーザー名とパスワードの組み合わせを試してください。一部のハッカーは、検証ツールを使用してクラッキングしたオンラインパスワードリストを投稿しています。ユーザー名とパスワードのさまざまな組み合わせを試してください。- たとえば、https://github.com/danielmiessler/SecLists/tree/master/Passwordsは、パスワードのリストを見つけることができる有名なサイトです。

- あなたはおそらくあなたの手でパスワードを試すのにいくらかの時間を失うでしょう、しかしあなたが重い大砲を出かける前にそれを試す価値があります。

-

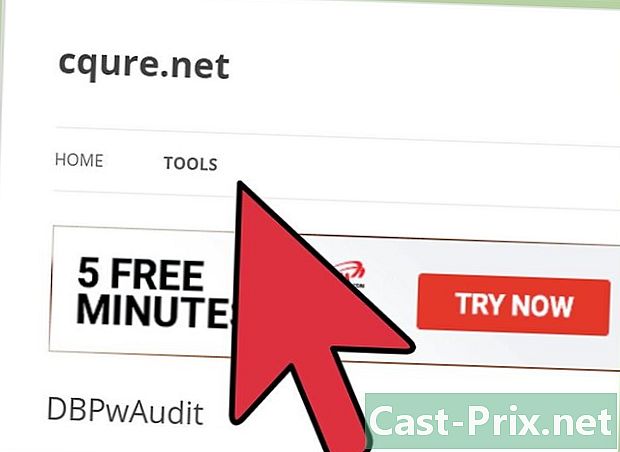

パスワード検証ツールを使用します。 多くのツールを使用して、ディクショナリ内の単語と文字、数字、または記号の数千の組み合わせを試し、パスワードを解読できます。- DBPwAudit(Oracle、MySQL、MS-SQL、DB2用)やAccess Passview(MS Access用)などのツールは、ほとんどのデータベースで使用できる有名なツールです。 Googleで検索して、興味のあるデータベース専用に設計された新しいツールを見つけることもできます。たとえば、検索できます

パスワード監査ツールoracle dbOracleデータベースをハッキングする場合。 - データベースをホストするサーバーにアカウントがある場合は、次のようなパスワードハッキングソフトウェアを実行できます。 ジョン・ザ・リッパー それを見つけるために。ハッシュファイルの場所は、データベースによって異なります。

- 信頼できるサイトからのみソフトウェアをダウンロードしてください。これらのツールを使用する前に調査してください。

- DBPwAudit(Oracle、MySQL、MS-SQL、DB2用)やAccess Passview(MS Access用)などのツールは、ほとんどのデータベースで使用できる有名なツールです。 Googleで検索して、興味のあるデータベース専用に設計された新しいツールを見つけることもできます。たとえば、検索できます

方法3データベースの抜け穴を使用する

-

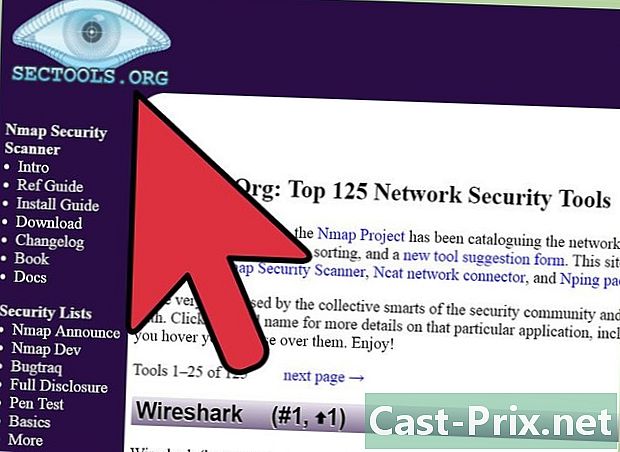

適切なプログラムを見つけます。 Sectools.orgは、10年以上にわたって存在しているセキュリティツールのスイートです(現在興味のあるものを含む)。これらのツールは、セキュリティテストを行うために世界中の管理者によって認識され、使用されています。データベースのセキュリティ違反を見つけるのに役立つツールまたはファイルについては、オペレーティングデータベースを確認します(または、信頼できる同様のサイトを見つけます)。- www.exploit-db.comを試すこともできます。彼らのウェブサイトに行き、リンクをクリックしてください 検索、その後、ハッキングするデータベースのタイプ(Oracleなど)を検索します。適切なフィールドにキャプチャコードを入力し、検索を実行します。

- 問題が発生した場合の対処方法を知るために、使用するプログラムを調査します。

-

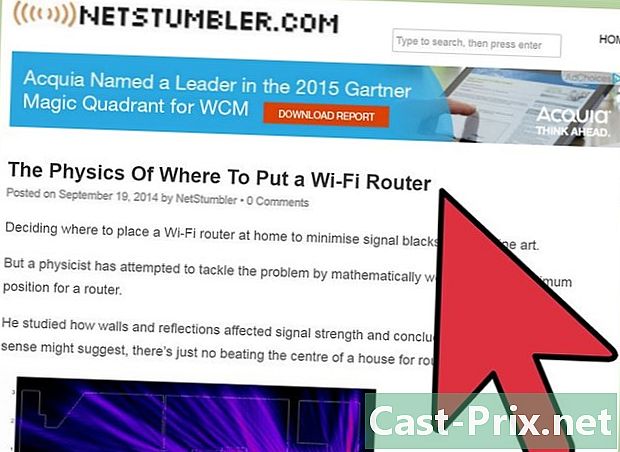

脆弱なネットワークを見つける ウォードライビング . ウォードライビングは、保護されていないネットワークを見つけるためのツール(NetStumblerやKismetなど)を使用してWifiネットワークをスキャンするエリアでの運転(またはウォーキングやサイクリング)で構成されます。技術的には、完全に合法です。違法なのは、見つけたネットワークを違法な目的で使用することです。 -

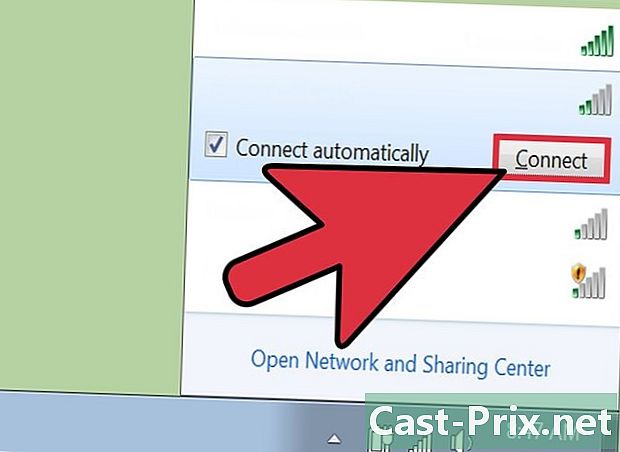

このネットワークをハッキングに使用します。 あなたが本当にやるべきではないことをしたいなら、あなたのものではないネットワークからそれをする方が良いでしょう。ウォードライビングで見つけたオープンネットワークに接続し、ダウンロードしたハッキングソフトウェアを使用します。

- 機密データは常にファイアウォールで保護してください。

- ワイヤレスネットワークをパスワードで保護して、ハッキングに使用できないようにしてください。

- 他のハッカーを見つけて、ヒントを求めてください。時々、最高のハッキング手法がインターネットフォーラムで見つからないことがあります。

- 法律とあなたの国でのあなたの行動の結果を理解してください。

- 自分のネットワークからマシンに違法にアクセスしようとしないでください。

- 自分のものではないデータベースにアクセスすることは違法です。